MikroTik - hacknutý router rozesílá spam a http požadavky

Dobrý den,

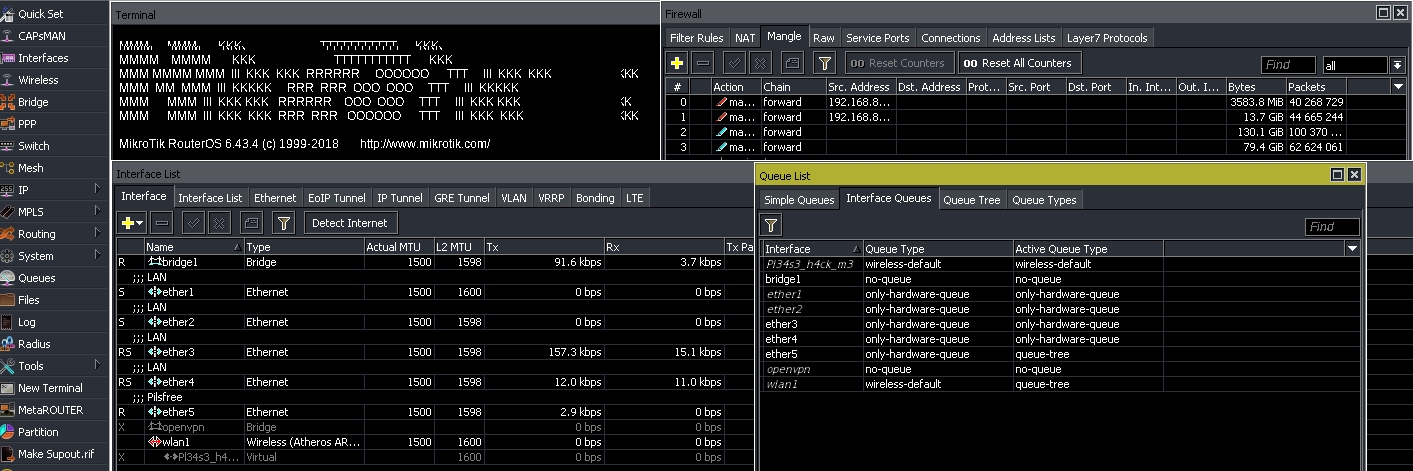

bohužel nás taky ve firmě postihlo hacknutí našeho hlavního routeru mikrotik, které se v poslední době hodně rozmohlo. Ve Scripts byl umístěn škodlivý php skript a bylo nastaveno ve Scheduler, aby se spouštěl. Provedli jsme upgrade FW a změnu hesla a odstranění plánované úlohy a toho skriptu.

Tím jsme se domnívali, že je vše ok, ale pak se na nás obrátit náš ISP, že i naší IP adresy dochází ke spamování na jejich SMTP server na portu 25 a dále že byli upozorněni, že přes HTTP port 80 a HTTPS port 443 je odesíláno hodně požadavků na web account.sonyentertainmentnetwork.com a auth.api.sonyentertainmentnetwork.com.

Přes Torch jsem diagnostikoval, že požadavky jsou skutečně na portech 25, 80 a 443 posílány z mikrotiku. Přidal jsem drop pravidlo na odchozí komunikaci na těch portech do firewallu a nechal to logovat.

V logu se pak objevily záznamy typu:

output: in:(unknown 0) out:ether1, proto TCP (RST), 192.168.10.22:59366->52.49.6.231:80, len 40

atd.

Už fakt nevím kde hledat problém, vypadá to jak kdyby byl mikrotik někým řízen vzdáleně, ale všechny IP services jsou zakázány kromě winboxu, ten je navíc na jiném portu, nastaveno nové heslo a v logu žádné přihlášení kromě našeho není.

Zkusil jsem i provést zálohu, reset a pak nastavení obnovit a situace je stále stejná. Netinstall moc dělat nechci...

Moc prosím o jakoukoliv radu jak to vyřešit. Předem moc díky

Dobrý den,

tak to je hodně zvláštní chování, ale určitě se zkuste ještě podívat v mikrotiku do IP - Socks. Pokud je Enabled, tak to zakažte a pak sledujte stav...

Moc díky, pomohlo to, mikrotik už požadavky neposílá! IP - Socks bylo enabled a v connections bylo několik záznamů.

bohužel nás taky ve firmě postihlo hacknutí našeho hlavního routeru mikrotik, které se v poslední době hodně rozmohlo. Ve Scripts byl umístěn škodlivý php skript a bylo nastaveno ve Scheduler, aby se spouštěl. Provedli jsme upgrade FW a změnu hesla a odstranění plánované úlohy a toho skriptu.

Tím jsme se domnívali, že je vše ok, ale pak se na nás obrátit náš ISP, že i naší IP adresy dochází ke spamování na jejich SMTP server na portu 25 a dále že byli upozorněni, že přes HTTP port 80 a HTTPS port 443 je odesíláno hodně požadavků na web account.sonyentertainmentnetwork.com a auth.api.sonyentertainmentnetwork.com.

Přes Torch jsem diagnostikoval, že požadavky jsou skutečně na portech 25, 80 a 443 posílány z mikrotiku. Přidal jsem drop pravidlo na odchozí komunikaci na těch portech do firewallu a nechal to logovat.

V logu se pak objevily záznamy typu:

output: in:(unknown 0) out:ether1, proto TCP (RST), 192.168.10.22:59366->52.49.6.231:80, len 40

atd.

Už fakt nevím kde hledat problém, vypadá to jak kdyby byl mikrotik někým řízen vzdáleně, ale všechny IP services jsou zakázány kromě winboxu, ten je navíc na jiném portu, nastaveno nové heslo a v logu žádné přihlášení kromě našeho není.

Zkusil jsem i provést zálohu, reset a pak nastavení obnovit a situace je stále stejná. Netinstall moc dělat nechci...

Moc prosím o jakoukoliv radu jak to vyřešit. Předem moc díky

ODPOVĚĎ

Dobrý den,

tak to je hodně zvláštní chování, ale určitě se zkuste ještě podívat v mikrotiku do IP - Socks. Pokud je Enabled, tak to zakažte a pak sledujte stav...

ODPOVĚĎ

Moc díky, pomohlo to, mikrotik už požadavky neposílá! IP - Socks bylo enabled a v connections bylo několik záznamů.